Cyber Resilience Act

Cybersicherheit für digitale Produkte

+++ Jetzt handeln: Meldepflichten gelten ab 11. September 2026! +++

Lasst euch unterstützen bei der Umsetzung und Operationalisierung des Cyber Resilience Acts (CRA). Die EU-Verordnung garantiert Cybersicherheit für alle vernetzten Produkte. Die Übergangszeit bis Ende 2027 solltest Du nutzen, um alle Voraussetzungen zu erfüllen.

Bereits bei der Konzeption eines Produkts mit digitalen Elementen und dann auch über den gesamten Lebenszyklus musst Du Dich an grundlegende Cybersicherheitsanforderungen halten. Sonderregelungen bestehen im Bereich Open Source, bei KMUs und Start-Ups.

Setzt den Cyber Resilience Act (CRA) mit unserer Unterstützung effizient und wirksam um

Aus dem CRA wird Praxis: Für euch bringen wir die Anforderungen in die Umsetzung und in den Betrieb, steuern die erforderlichen Risikobewertungen und übersetzen die Vorgaben in technische, organisatorische und vertragliche Maßnahmen.

Wir klären mit euch, ob euer Produkt unter den CRA fällt. Im Wesentlichen sind dazu vier Fragen zu beantworten:

- Verwendet das Produkt digitale Elemente oder ist es eine Software?

- Wird das Produkt ab Ende 2027 neu auf den Markt gebracht?

- Gilt eine der Ausnahmen (Medizinprodukte, Fahrzeuge, In-vitro-Diagnostika, zivile Luftfahrt und im Bereich nationale Sicherheit und Verteidigung)?

- Ist das Produkt keine kostenfreie Open-Source-Software ohne Gewinnerzielungsabsicht?

Es gibt allerdings Ausnahmen zu beachten, wie beispielsweise für bestimmte Ersatzteile.

Die Produkte können außerdem noch erhöhten Anforderungen unterliegen, wenn sie kritische oder wichtige Produkte mit digitalen Elementen sind. Ca. 90% der Produkte sollten allerdings so genannte Standardprodukte sein.

Sind die Produktfragen geklärt, bestimmen wir gemeinsam mit euch, ob euer Unternehmen oder ihr selbst zu den betroffenen Wirtschaftsakteuren gehört: Hersteller, Bevollmächtigter, Einführer oder Händler. Auch natürliche oder juristische Personen, die Verpflichtungen im Zusammenhang mit der Herstellung oder Bereitstellung von betroffenen Produkten in der EU unterliegen, fallen unter den CRA.

Wir unterstützen toolgestützt bei der Festlegung der konkreten Compliance-Anforderungen, der Erstellung entsprechender Richt- und Leitlinien sowie Prozesse – auch gemäß BSI entlang eines bestehenden Information-Security-Management-Systems (ISMS z.B. nach ISO 27001). Dies gilt auch im Falle einer Serienherstellung. Ein Zusammenspiel der verschiedenen Unternehmensbereiche wie IT-Architektur, Operations, Datenschutz, Legal und anderen ist dabei unerlässlich.

Die unterschiedlichen Wirtschaftsakteure müssen unterschiedliche Anforderungen nach dem CRA erfüllen. Insbesondere die Hersteller von Produkten mit digitalen Elementen sind hier gefragt: Allein Art. 13 CRA, der mit "Pflichten der Hersteller" überschrieben ist, hat 25 Absätze, in denen auch auf diverse grundlegende Cybersicherheits-Anforderungen verwiesen wird.

Aber auch Bevollmächtigte, Einführer und Händler werden mit entsprechenden Pflichten belegt, wobei Verwaltern quelloffener Software Erleichterungen gewährt werden.

Wir unterstützen euch dabei, die Risiken so zu analysieren und aufzubereiten, dass die Analyse im Laufe des Lebenszyklus weitergenutzt und entsprechend bearbeitet werden kann. Dabei achten wir darauf, dass auch der geforderte Umfang der Analyse (Betriebsumgebung und -anlagen unter Berücksichtigung der Anlage I des CRA) erreicht und die Risiken mit Maßnahmen hinterlegt werden.

Bereits zum Zeitpunkt der Planung eines Produkts mit digitalen Elementen ist eine Risikoanalyse durchzuführen – und diese Analyse ist nicht nur einmalig, sondern muss regelmäßig aktualisiert und auch im weiteren Lebenszyklus aktuell gehalten werden. Entsprechende regelmäßige Sicherheitstests gehören dazu.

Insbesondere im so genannten Unterstützungszeitraum – verkürzt: der Zeit nach dem Inverkehrbringen – ist eine Bewertung der Cybersicherheitsrisiken fortlaufend vorzunehmen.

Bereits vor Inverkehrnahme ist eine technische Dokumentation des Produkts mit digitalen Elementen anzulegen. Auch diese Dokumentation muss im Laufe des Lebenszyklus regelmäßig aktualisiert werden.

Wir unterstützen euch dabei, die erforderlichen Daten hierzu zu ermitteln und aufzuarbeiten sowie so zu erfassen, dass eine Aktualisierung einfach möglich ist. Gleiches gilt auch für die Software-Stückeliste (Software Bill of Materials, SBOM), die die Lieferkette für die Komponenten des Produkts mit digitalen Elementen abbildet.

Hierbei unterstützt euch auch unser Tool CloudGate, um die Nachverfolgung von Komponenten und Drittkomponenten zu vereinfachen und zu optimieren.

Security by Design ist ein wesentliches Prinzip des Cyber Resilience Acts. Um das sicherzustellen, müssen die zugrundeliegenden Prozesse aufeinander abgestimmt sein, miteinander kommunizieren und zusammenwirken können. Sichere Grundkonfigurationen müssen von Beginn an mitgedacht und dürfen nicht außer Acht gelassen werden.

Die Entwicklung und Anpassung nötiger Prozesse unterstützen wir mit unserer langjährigen Expertise. Insbesondere die Einbeziehung der Lieferkette in die diesbezüglichen Überlegungen ist ein wesentlicher Punkt, um Compliance mit dem CRA herzustellen und aufrechterhalten zu können.

Der Cyber Resilience Act verlangt von Herstellern ein strukturiertes Vorgehen im Umgang mit Sicherheitsvorfällen – von der schnellen Erkennung bis zur fristgerechten Meldung.

Wir unterstützen euch beim Aufbau wirksamer Prozesse zur Erkennung und Reaktion auf Schwachstellenmeldungen und Sicherheitsvorfälle. Wir helfen euch, Meldeverfahren toolgestützt an die zuständigen europäischen und deutschen Behörden einzurichten und einzusetzen. Erst-, Folge- und Abschlussmeldungen können so einfach innerhalb der geforderten teilweise sehr kurzen Zeiträume erfolgen.

Darüber hinaus begleiten wir euch bei der Erstellung von den geforderten kostenlosen Sicherheitsupdates sowie den Hinweismeldungen an Nutzende. Auch Tests, Simulationen und Übungen zur Sicherstellung der Cybersecurity planen und unterstützen wir.

Ihr wollt proaktiv prüfen, ob und wie gut ihr die Anforderungen aus dem Cyber Resilience Act umgesetzt habt? Wir übernehmen auf Grundlage eines Soll-Ist-Vergleichs die Vorbereitung, Begleitung und Nachbereitung eurer Qualitätsprüfung und stellen Daten, Informationen und Dokumente strukturiert zusammen, inklusive Vorprüfung auf Vollständigkeit und Anforderungszuordnung sowie Identifikation relevanter Evidenzen. Gleichzeitig schließen wir erste Umsetzungslücken ("quick wins").

Bei Bedarf nehmen wir dabei die Perspektive der Nutzer eurer Produkte mit digitalen Elementen ein. Wir orchestrieren alle Beteiligten mit klaren Briefings und reibungsloser Abstimmung. Nach der Prüfung unterstützen wir euch bei der Bearbeitung festgestellter Defizite und führen eine verbindliche Fortschrittskontrolle der Maßnahmen zum Schließen der Lücken durch.

Cyber Resilience Act

Wir stellen Compliance für Hersteller, Händler und alle Betroffenen sicher

Kostenloses Erstgespräch sichern

Nutze ein unverbindliches, kostenloses Erstgespräch, um den aktuellen Stand zur Umsetzung des Cyber Resilience Acts präzise zu klären und konkrete Handlungsbedarfe sichtbar zu machen.

Im Gespräch klären wir die folgenden Fragen:

- Status-Check: Wo steht ihr heute bei der Sicherheit eurer Produkte mit digitalen Elementen? Sind die Produkte wichtig oder kritisch? Sind Konformitätserklärungen erforderlich?

- Priorisierte Maßnahmen: Welche Schritte sind jetzt wirklich notwendig – effizient, nachweisfähig und ressourcenschonend?

- Marktübliche Spielräume: Welche Gestaltungsmöglichkeiten sind praktikabel und anerkannt, z. B. bei Vertragsklauseln, Schnittstellen, Komponenten?

Den EU Cyber Resilience Act und seine Ziele verstehen

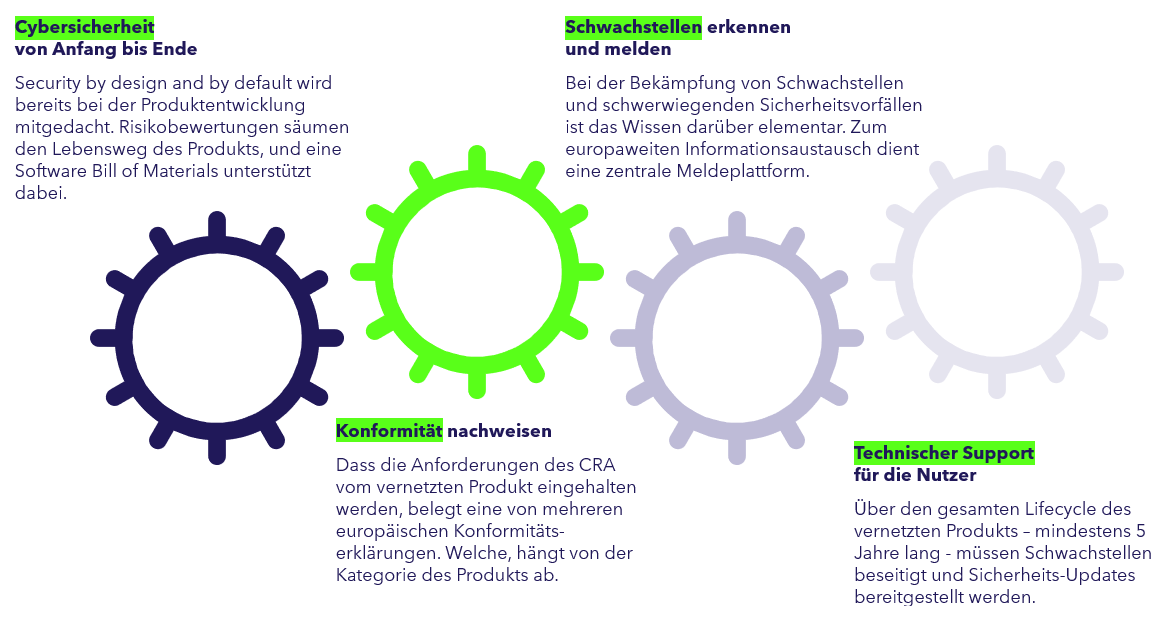

Der Cyber Resilience Act soll die Cybersicherheit in der EU fördern, indem er Anforderungen an die Cybersicherheit für Produkte mit digitalen Elementen festlegt. Neben einer laufenden Risikobewertung der Produkte werden Anforderungen an den Umgang mit Schwachstellen sowie entsprechende Meldepflichten festgesetzt. Die Hersteller und weitere Beteiligte müssen sich auch um die Lieferketten kümmern und eine Software Bill of Materials anfertigen, um eine Nachverfolgung und eine Weiterleitung möglicher Schwachstellen an die Lieferanten sicherzustellen.

Anstelle eines deutsche Durchführungsgesetzes wird es flankierende Standards geben, die zeitnah durch europäische Standardsetzer erlassen werden.

Welche Pflichten haben Hersteller von Produkten mit digitalen Elementen?

Auch wenn es andere Beteiligte gibt, der Hersteller steht im Zentrum des CRA und seine Pflichten gegenüber Nutzern, Behörden, ihren Bevollmächtigten und anderen sind vielfältig. Er muss Cybersicherheit immer im Blick behalten, mit einer Konformitätserklärung die Erfüllung von Anforderungen nachweisen, Schwachstellen offenlegen und dauerhaft Sicherheits-Updates zur Verfügung stellen. Dabei muss er auch darauf achten, dass die Cybersicherheit auch bei Serienherstellung dauerhaft gewahrt bleibt.

Im Einzelnen handelt es sich u.a. um die folgenden Pflichten des Herstellers:

-

Grundlegende Sicherheitsanforderungen

Ein Teil der Cybersicherheits-Anforderungen sind nach Gesetzessystematik grundlegend – diese finden sich in Anhang I zum CRA wieder.

-

Cyber-Risikoanalyse

Durch eine Bewertung der Cybersicherheits-Risiken sollen diese Risken im Laufe des Produkt-Lebenszyklus minimiert, Sicherheitsvorfälle reduziert und in ihrer Auswirkung auf Gesundheit und Sicherheit der Nutzer minimiert werden.

Der Lebenszyklus betrifft sämtliche Produkt-Phasen: Planung, Konzeption, Entwicklung, Herstellung, Lieferung, Wartung.

Somit sind die Risikoanalysen regelmäßig durchzuführen und jeweils aktuell zu halten (vgl. auch Art. 13 Abs. 3 CRA). -

Technische Dokumentation und Software-Stückliste (SBOM)

Die nach Art. 31 CRA erforderliche technische Dokumentation enthält alle einschlägigen Daten oder Einzelheiten darüber, wie der Hersteller sicherstellt, dass das Produkt mit digitalen Elementen und die vom Hersteller festgelegten Verfahren den grundlegenden Cybersicherheitsanforderungen genügen.

Dabei ist auch eine Software-Stückliste (Software Bill Of Materials, SBOM) zu erstellen, aus der zumindest die obersten Abhängigkeiten der Produkte hervorgehen.

Sie muss vor dem Inverkehrbringen des Produkts erstellt und laufend aktualisiert werden. -

Meldung und Behandlung von Schwachstellen

Stellt der Hersteller eine Schwachstelle in integrierten (auch quelloffenen) Komponenten fest, unterliegt er Pflichten:

- Meldung der Schwachstelle (unverzüglich bzw. in 24 h) an die Person oder Einrichtung, die die Komponente herstellt oder wartet; bei aktiv ausgenutzten Schwachstellen an die europäische Cybersicherheits-Behörde ENISA und an das Computer Emergency Response Team (CSIRT))

- Behandlung und Behebung der Schwachstelle gemäß Anhang I, Teil II CRA. Die Pflicht gilt ab dem Inverkehrbringen bis über die erwartete Produktlebensdauer bzw. bis zum Ende des Unterstützungszeitraums. Sind keine Korrekturmaßnahmen möglich, muss das Produkt vom Markt genommen oder zurückgerufen werden.

- Zurverfügungstellen von Sicherheitsaktualisierungen über einen Zeitraum von mindestens 10 Jahren

-

Dokumentation aller Cybersicherheitsaspekte

Der Hersteller dokumentiert systematisch und in angemessener Weise

- alle relevanten Cybersicherheitsaspekte des Produkts mit digitalen Elementen,

- alle Schwachstellen, von denen er Kenntnis erlangt

- alle von Dritten bereitgestellten einschlägigen Informationen

Gegebenenfalls aktualisiert er außerdem die Bewertung der Cybersicherheitsrisiken des Produkts.

-

Durchführung des Konformitätsbewertungsverfahrens

Vor Inverkehrbringen eines Produkts mit digitalen Elementen ist ein Konformitätsbewertungsverfahren nach Art. 32 CRA durchzuführen. Das kennt man bereits durch das Vorgehen bei der CE-Kennzeichnung. Welches der zur Verfügung stehenden Konformitätsverfahren zur Wahl steht, hängt von der jeweiligen Produktkategorie ab.

Mit diesem Verfahren wird nachgewiesen, dass das Produkt mit digitalen Elementen und die angewandten Verfahren den grundlegenden Cybersicherheitsanforderungen genügen.

-

Angabe von Informationen auf oder am Produkt mit digitalen Elementen

Der Hersteller sorgt für eine ausreichende Auszeichnung der Produkte mit digitalen Elementen, wobei folgende Informationen angegeben werden müssen:

- Typen-, Chargen-, Seriennummer oder anderes Identifikationskennzeichen

- Name, Handelsname oder eingetragene

- Handelsmarke des Herstellers

- Postanschrift des Herstellers

- E-Mail-Adresse oder andere digitale Kontaktangabe inkl. Webseite des Herstellers

- Angabe einer zentralen Anlaufstelle für Nutzer

-

Informationen und Anleitungen für den Nutzer

Der Hersteller fügt dem Produkt mit digitalen Elementen leicht verständliche, deutliche und lesbare Informationen und Anleitungen für den Nutzer bei, etwa:

- die Zweckbestimmung des Produkts

- vernünftigerweise vorhersehbare Fehlanwendungen

- Art der technischen Sicherheitsunterstützung

- ausführliche Bedienungsanleitungen zur sicheren In- und Außerbetriebnahme sowie Nutzung

- Enddatum des Unterstützungszeitraums

- Kopie der oder vereinfachte EU-Konformitätserklärung

- etc.

Auch interessant für dich

DORA-Tool: CloudGate

Kennst du CloudGate, unser RegTech-Tool für Governance, Risk & Compliance? Hier erfährst du mehr und kannst es kostenlos testen.

Whitepaper: DORA-Informationsregister

Lest im kostenlosen Whitepaper, wie Finanzunternehmen ihre IKT-Drittdienstleister dokumentieren und überwachen sollten - inklusive Update 2025. Jetzt downloaden!

GRC-Seminare

Du willst mit deinem Team Innovationen vorantreiben, wenn es um GRC geht? Dann buche für euch eines unserer Seminare!

den Cyber Resilience Act

Sebastian Dosch

Enabler und Principal Consultant

Du hast Fragen zum Cyber Resilience Act oder einem anderen Regulatorik-Thema? Sebastian Dosch hat die Antworten und freut sich über deine Kontaktaufnahme.

Tel +49 6172 177 630