Sovereignty: Bereit für digitale Souveränität?

Innovationsfreiheit ohne Lock-in und Schutz für sensible Daten

Gestaltet eure souveräne Hybrid-Cloud innovativ, compliant und exit-fähig. Mit uns erzielt ihr eine hybride Architektur, die Geschwindigkeit und offene Standards ermöglicht. Damit reduziert ihr Lock-in-Risiken. Strategie, Governance und Betrieb richten wir mit euch auf messbare Souveränität aus.

So entsteht die Basis für Audit Sicherheit, Resilienz, strategische Handlungsfähigkeit und glaubwürdiges Vertrauen.

Souveräne Hybrid-Cloud für regulierte Unternehmen: innovativ, compliant, handlungsfähig

Gestaltet mit unseren Beratungs- und Unterstützungsleistungen eine hybride Cloud-Architektur, die Innovation ermöglicht, regulatorische Anforderungen erfüllt und gleichzeitig strategische Handlungsfähigkeit bewahrt.

Gemeinsam richten wir Cloud-Strategie, -Governance und -Umsetzung konsequent nach messbaren Kriterien für regulierte Unternehmen aus, wie beispielsweise für die Finanz- sowie Gesundheitsbranche mit folgenden Leistungen:

Um festzustellen, wie souverän eure Cloud-Architektur aufgestellt ist, führen wir eine Bestandsaufnahme der aktuellen Cloud-Nutzung durch. Ziel ist es, einen klaren Überblick zu erhalten über:

- Cloud Inventar

- Kritische Funktionen/Daten und deren Datenflüsse

- Abhängigkeiten

- Rechtsraum und Betreiberkontrollen

- Exit-Potenzial, Lock-In-Risiken und Portabilität

- Existierende Bedrohungen

Ergebnis: Transparenzmatrix der Ist-Nutzung und erste Souveränitätslücken.

Basierend auf der Ist-Analyse und der Souveränitätsziele des Cloud Sovereignty Frameworks der EU-Kommission werden Zielbilder für die künftige souveräne Cloud-Nutzung definiert. Diese umfassen sowohl funktionale als auch technische und regulatorische Anforderungen. Das Zielbild definiert unter anderem folgende Aspekte:

- Ziele (Compliance, Offene Standards, Multi-Cloud-Orchestrierung)

- Mindestanforderungen an Funktionen

- Souveränitätsanforderungen (EU Only, Schlüsselhoheit, dedizierte Identities, KI-Modell- und Datenherkunft, Trainings-Standorte, IP/Regress, Schatten-KI-Governance, Auswahlkriterien für „Sovereign AI“-Stacks)

- Wirtschaftlichkeit und Mehrwert (Kosten-Nutzen, Time-to-Market, Risikoreduzierung, Vermeidung Vertragsrisiken, typische Einspar- und Mehraufwandspositionen, z.B. KMS, Redundanz, Training)

Ergebnis: Zielbild-Architektur mit Souveränitäts-Segmentierung als Input für die Anpassung der Teilstrategien IT- und Cloud.

Bereit für deinen Cloud-Strategie-Neustart mit europäischen Anbietern?

Wir konkretisieren die Zielarchitektur mit ihren Architekturprinzipien, u.a. mit

- Design-Prinzipien

o Logging, Monitoring, Netzsegmentierung

o Sovereign Control Framework (gem. EUCS)

o Interoperabilität/Portabilität, Exit by Design, standardisierte Schnittstellen, Automatisierung von Nachweisen (Policy as Code)

- Referenzarchitekturen

Muster für typische Szenarien (z. B. „Kritische Daten in EU mit kundenseitiger Schlüsselkontrolle“, „Data-Mesh mit klaren Domänen- und Rechtsraumgrenzen“, „Sovereign-by-Design für KI-Workloads“) - Tool-Übersichten

Kategorien und Eignungskriterien (KMS/HSM, IAM, CASB, SASE, Backup/Restore, Observability, FinOps, Data Governance)

Ergebnis: Konsistente Zielarchitektur für messbare Souveränität, kontinuierliche Compliance und einen belastbaren digitalen Trust.

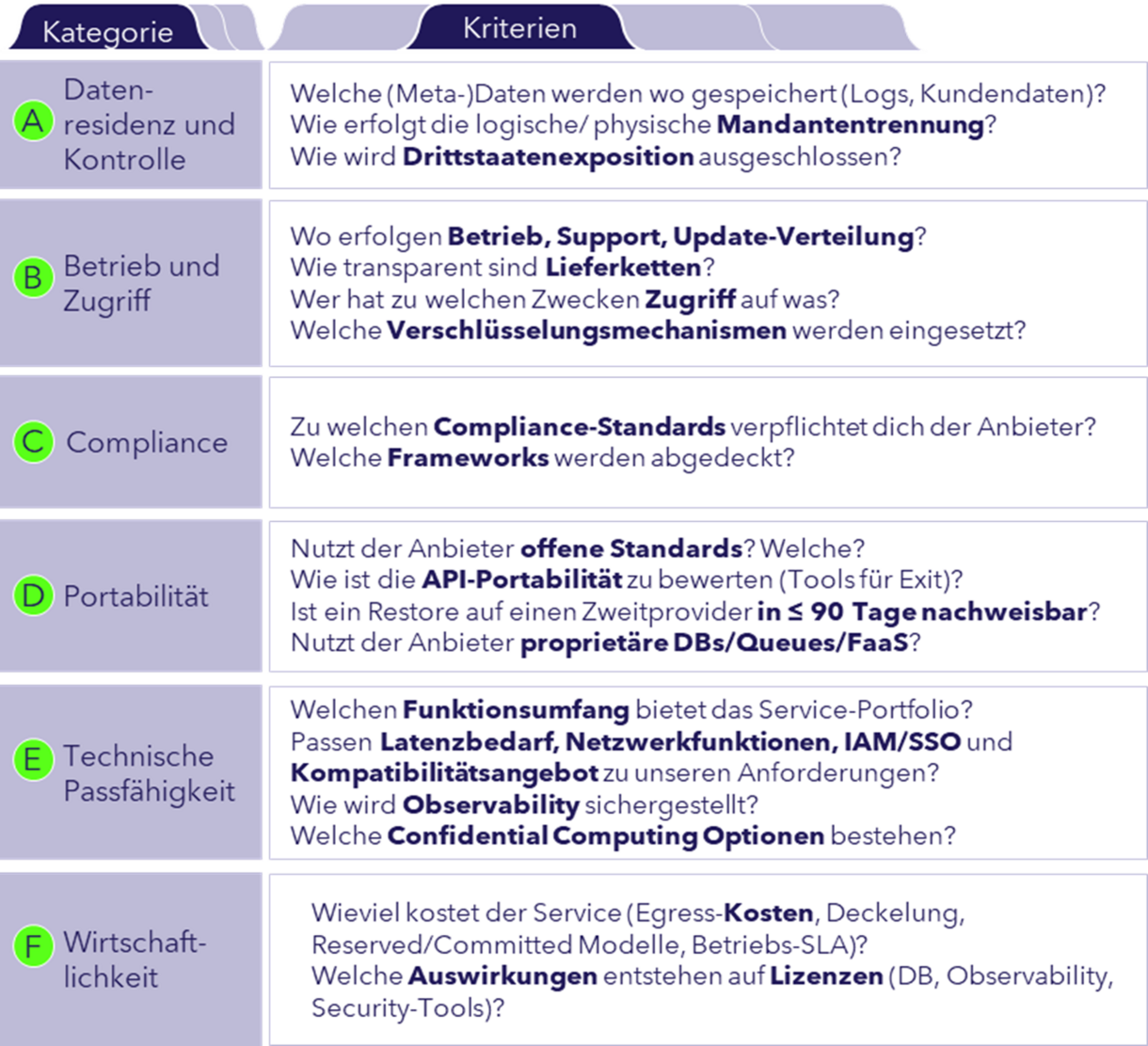

Für die Bewertung konkreter Anbieter bringen wir als Grundlage strukturierte Marktübersichten und Anbieterprofile mit (z. B. Exoscale, IONOS, STACKIT, OVHcloud, OTC, Cleura etc.). Bewertet werden u.a. die Souveränitätswirksamkeitsniveaus (Sovereignty Effectiveness Assurance Levels), z. B.:

- Betreiber- und Datenkontrolle (z. B. nur EU-Personal, EU-HSM)

- Vertragsstruktur, Exit-Klauseln, Auditierbarkeit

- Technische Leistungsmerkmale (z. B. Backup, Redundanz, IAM)

Ergebnis: Anbieter-Shortlist mit Sovereignty Score

Vor der Implementierung werden Leitplanken für den souveränen Betrieb definiert. Dazu gehören:

- Etablierung eines Cloud-Governance-Modells (Three-Lines-of-Defense)

- Rollenmodell für Cloud Owner, Security Officer, Sovereign Compliance Officer

- Exit-Konzepte je Anbieter und Workload

- Regulatorisch abgesicherte Vertragswerke (z. B. DORA-, NIS-2-, Data Act-konform)

- Policies & Standards, wie z. B. Souveränitäts-Policies, Architektur-Guardrails und Review-Checklisten

Diese Strukturen dienen als Voraussetzung für Vergaben, Betrieb und Audits.

Ergebnis: Governance-Blueprint inkl. Exit-Konzept und Rollenmodell.

Zur Vorbereitung der technischen und organisatorischen Umsetzung gehören aus unserer Sicht:

- Ausschreibungen für priorisierte Workloads

- Verträge mit Cloud-Anbietern (inkl. Exit-Klauseln, Auditrechten, Support, Transparenz der Lieferkette Daten- und Schlüsselmodelle, Souveränitätsklauseln)

- Risikoanalyse und Business-Case-Bewertung

- Konfiguration der Compliance-Mechanismen (z. B. lokale SIEMs, Access-Control, Verschlüsselung)

Diese Phase bildet die Grundlage für die Operationalisierung.

Ergebnis: Risikoanalyse, Business-Case-Bewertung, Verträge mit Cloud-Anbietern

Bei der Operationalisierung der Strategie unterstützen wir von der Erstellung der Roadmap, über die Umsetzungsbegleitung bis zur Audit-Vorbereitung:

- Pilotierung einzelner Use Cases

- Iterative Migration auf EU-Cloud-Plattformen

- Lokales Monitoring & Reporting (kein globaler Datenabfluss)

- Auditierung nach Sovereign Frameworks (z. B. BSI C5, EUCS, ISO 27001)

- Integration in das bestehende ISMS und BCM

- Regelmäßige Überprüfung regulatorischer Anforderungen

Ergebnis: Betriebssichere, auditierbare, souveräne Cloud-Nutzung

Damit der laufende Betrieb nicht nur „rund“ läuft, sondern auch stabil, sicher und auditierbar bleibt, etablieren wir:

- KPIs und Nachweise als Metriken zur Steuerung (z. B. Anteil kritischer Workloads mit KMS unter eigener Kontrolle, getestete Exit-Szenarien/Jahr, Abdeckung von Interoperabilitätsstandards) und Artefakte für Audits.

- Audit-Konzepte und Tests

- Exit-, Failover- und Krisenübungen mit Playbooks, Testintervallen, Erfolgskriterien und Lessons Learned

Wir lassen euch mit den etablierten Nachweise nicht alleine, sondern unterstützen euch auch konkret beim Testing oder als unabhängiger Beobachter.

Ergebnis: Eure Mitarbeiter sind auf den Ernstfall eines Exits und Notfall vorbereitet

Um eure Organisation auf der Souveränitäts-Journey mitzunehmen, etablieren wir für euch:

- Passgenaue Schulungspfade für interne Rollen

- Wirkungsvolle Kommunikationsbausteine für Management und Aufsicht

Ergebnis: Schnellere Adoption und höhere Akzeptanz, klarere Entscheidungen im Management, nachweisbare Compliance im Alltag und messbar schnellerer Fortschritt in Richtung digitaler Souveränität

Finde mit uns die passende Lösung für dich

Lass dich unterstützen bei der Auswahl der passenden hybriden Cloud-Architektur. Wir freuen uns auf deine Nachricht.

Souveräne Hybrid Cloud!

Innovation, Regulatorik und Handlungsfähigkeit vereinen

Sovereign Cloud auf einen Blick

-

Unterschiedliche Sovereign-Cloud-Modelle

Souveräne Clouds werden in unterschiedlichen Modellen angeboten. Sie können auf einer Public Cloud, aber auch auf einer Private Cloud aufbauen. Der Cloud-Anbieter kann die Sovereign Cloud selbst oder durch einen Partner anbieten.

Alle Modelle haben gemeinsam, dass die Sovereign Controls, also die Kontrollen zur Sicherstellung der Souveränität, von einem Dritten überwacht werden

-

Schutz sensibler Daten für Unternehmen

An einer Sovereign Cloud sind Unternehmen unterschiedlicher Branchen interessiert, denn bei dieser Cloud-Variante liegt die Datenhoheit bei den Unternehmen selbst.

Dies ist vor allem für die Finanz- und Versicherungs- und Gesundheitsbranche ein starkes Argument, da diese häufig sensible Daten verarbeiten. Es kann aber auch für Unternehmen aus dem privaten oder öffentlichen Sektor gelten.

-

Einhaltung von Datenschutz und Aufsichtsrecht

Die Sovereign Cloud ermöglicht durch die Kontrolle über Unternehmensdaten, Betrieb sowie Software die Einhaltung gesetzlicher und aufsichtlich-regulatorischer Anforderungen.

Die DSGVO betrifft alle Unternehmen mit Sitz in der EU, so dass diese ein hohes Interesse an der Erfüllung dieser Bestimmungen haben. Für Finanz- und Versicherungsunternehmen werden durch die souveräne Cloud weitere Anforderungen berücksichtigt, die sich auch mit der DSGVO überschneiden können.

-

Vor- und Nachteile einer Sovereign Cloud

Die Nutzung einer Sovereign Cloud bietet verschiedene Vorteile, wie die Kontrolle über Daten, Betrieb und Software. Dadurch können gesetzliche und aufsichtlich-regulatorische Bedingungen leichter erfüllt werden als bei einer Standard-Cloud.

Allerdings gehen diese Vorteile zulasten der Flexibilität von Standard-Cloud-Modellen und -Anbietern. Dadurch kann es einen Kostenunterschied zu einer gängigen Cloud geben. Hier muss jedes Unternehmen für sich entscheiden, welche Punkte des jeweiligen Cloud-Modells seine Anforderungen besser erfüllen.

-

Sicherheit bei einem Exit-Szenario

Sollte ein Ausstieg von einem Sovereign-Cloud-Anbieter notwendig sein, bietet die Software-Souveränität Unternehmen die Sicherheit, leicht zu einem anderen Sovereign-Cloud-Anbieter zu wechseln. Mit der Ausgestaltung einer Private Sovereign Cloud können sich Unternehmen noch unabhängiger machen.

Jetzt ist der richtige Moment, die Cloud-Strategie neu zu denken

Geopolitische Unsicherheiten

Digitale Souveränität gewinnt an Bedeutung: Digitalsteuer, Entfall des EU-Angemessenheitsbeschlusses, Sanktionen. Geopolitische Entwicklungen erhöhen das Risiko bei internationalen Cloud Services.

KI braucht Datensouveränität

KI entfaltet ihr Potenzial nur dann, wenn Unternehmen über eine eigenständige Datenhoheit verfügen. Bei US-Hyperscalern ist dies oft nicht gegeben – wegen fehlender Verhandlungsspielräume, intransparenter Vertragsbedingungen und regulatorischer Risiken wie Lock-in oder Datenschutzverstöße.

Ernüchterung bei Kostenzielen

Versprochene Einsparungen durch Cloud-Nutzung bleiben oft aus. Ursache sind oft fehlende Governance, komplexe hybride Systeme, mangelnde Transparenz bei Support-Pläne und Abrechnungsmodellen.

Technische Limitierungen

Wachsende Datenmengen und Latenzanforderungen zeigen: Die Anforderungen eines Unternehmens lassen sich nicht immer mit den Cloud-Eigenschaften vereinbaren. Eine passgenaue Architektur ist gefragt.

Schafft mit einem Souveränitätscheck für AI/ML eine sichere, auditierbare KI in regulierten Umgebungen

Für KI-Vorhaben empfehlen wir einen Souveränitätscheck für AI/ML (Artificial Intelligence/Machine Learning)- als Grundlage einer sicheren, auditierbaren AI Journey in regulierten Umgebungen.

Dabei prüfen wir gezielt Themen wie:

- Datenkontrolle: Herkunft, Klassifizierung, Zugriff, Hoheit und Löschkonzepte

- Modellartefakte: Versionierung, Reproduzierbarkeit, Supply-Chain-Sicherheit

- Telemetrie: Ende-zu-Ende Monitoring, Drift-Erkennung, Incident- und Performance-KPIs

- Erklärbarkeit: nachvollziehbare Entscheidungen, Bias-Kontrollen, dokumentierte Annahmen.

Kontrollen lassen sich künftig in Governance Automation integrieren, z. B. als "Policy as Code" für Erklärbarkeit und Bias-Checks in ML-Pipelines. Continuous Monitoring, Reporting und Audit-Trails sichern Transparenz und Nachweisfähigkeit im Betrieb.

Typische Herausforderungen rund um Sovereignty und wie wir sie lösen

Begriffliche Unschärfe und Ideologisierung

Souveränität ist kein Synonym für vollständige Unabhängigkeit; sie ist im Kern eine Architektur- und Governance-Frage, die auf dedizierter Governance, messbaren Kriterien sowie faktenbasierter Risiko- und Nutzenabwägung basiert.

Sovereignty Washing vs. echte Kontrolle

Wir differenzieren Marketing-Claims von belastbaren Maßnahmen (z. B. Betreiberkontrolle, lokale Admin-Pfade, Log-Lokalität), nutzen EU-Frameworks und vertragliche Zusicherungen als Prüfmaßstab.

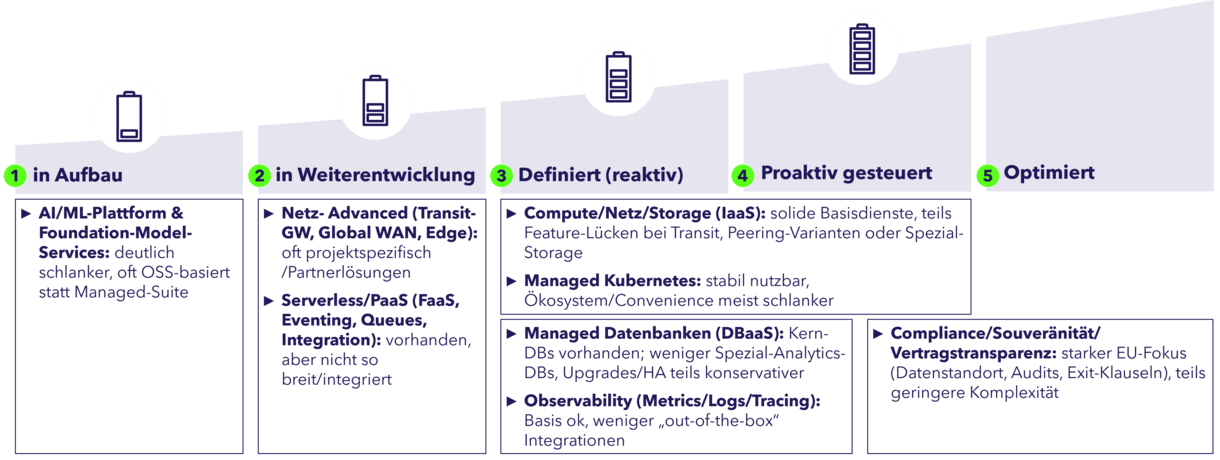

Servicetiefe und -breite

Unsere Reifegradeinschätzung zeigt: Europäische Sovereign Clouds holen auf gegenüber Hyperscalern – vor allem bei IaaS, Kubernetes, Compliance und Datenhoheit. Gleichzeitig sind Hyperscaler in Servicetiefe und –breite weiter führend.

Lock-in & Exit-Readiness

Architektur auf Portabilität auslegen (offene Standards, Container, S3, CNCF K8s), Exit-Szenarien planen, dokumentieren und testen

KI-Lock-in vermeiden

Proprietäre KI-Stacks erhöhen Abhängigkeiten; wir empfehlen modulare Architekturen und souveräne Daten-/Modelldomänen.

Balance zwischen Innovation und Souveränität

Hyperscaler für Innovation, Geschwindigkeit und PaaS-Tiefe, EU-Clouds für Compliance, Datenhoheit und Betriebsresilienz – als bewusste, steuerbare Kombination

Auditierbarkeit & Nachweisführung

Erweiterung des Cloud Control Frameworks um Souveränitätskontrollen, lokale Auditfähigkeit und forensische Nachweise

Die Lektion aus Preisschocks und geopolitischen Ereignissen: Wer keine Exit-Fähigkeit besitzt, ist Preis- und Politikänderungen ausgeliefert. Exit- und BCM-Fähigkeiten sind deshalb Kernbausteine digitaler Souveränität. Souveränität macht Kontrolle messbar – und damit Digital Trust überprüfbar.

Du möchtest Missverständnisse vermeiden und Multi-Cloud ohne Komplexitätsexplosion umsetzen?

Dann helfen dir unsere FAQ!

Welche regulatorischen Rahmenwerke prägen unsere Kontrollziele in der Cloud am stärksten?

Für Banken bilden MaRisk, EBA-Leitlinien und DORA die Kernanforderungen; sie verlangen u. a. ein wirksames Auslagerungsmanagement, belastbare Verträge, Informations-/Prüfungsrechte, klare Weisungs- und Kündigungsmodalitäten sowie eine risikoorientierte Steuerung mit SLAs, KPIs und KRIs, ergänzt um sichere Entwicklung und sicheren IT-Betrieb in der Cloud.

Welche bankenspezifischen Kontrollziele sind für Cloud-Auslagerungen verpflichtend umzusetzen?

Zentrale Kontrollziele sind:

- durchgängige Governance und Risikoanalyse vor Auslagerungsstart,

- vertraglich fixierte Informations-, Prüf- und Weisungsrechte inkl. Weiterverlagerung,

- definierte Exit-/Notfallpläne,

- messbare Service- und Risikoindikatoren (SLAs, KPIs, KRIs),

- Nachweis sicherer Architektur/Entwicklung/Betrieb,

- dokumentierte Datenflüsse und Datenzugriffsrechte sowie qualifizierte Ressourcen und interne Vorgaben zur Cloud-Nutzung.

Wie verankern wir Cloud‑Compliance und digitale Souveränität strategisch – jenseits von "Papier‑Compliance"?

Digitale Souveränität wird als Baustein regulatorischer und operativer Resilienz verankert: institutsweite Standards und Mindestkontrollen über IT, Security, Datenschutz, Compliance, Einkauf und Third‑Party‑Risk‑Management hinweg; praktische Überprüfbarkeit (Testfälle, Audits), technisch vorbereitete Exit‑Szenarien und klare Entscheidungslogiken für Portabilität und Abhängigkeiten.

Welche Rolle spielen Datensouveränität und Schlüsselkontrolle für Beschäftigten‑ oder Kundendaten?

Reiner EU/DE‑Serverstandort ist nicht ausreichend; entscheidend ist die Kontrolle der Entschlüsselungsschlüssel durch das Institut (z. B. eigenes HSM in der EU), da extraterritoriale Zugriffsrechte (z. B. CLOUD Act/FISA) sonst ein Restrisiko darstellen; Betriebsvereinbarungen müssen technische Souveränitätsregelungen und Verschlüsselungsmodelle adressieren.

Wie balancieren wir Innovationsvorteile globaler Hyperscaler mit europäischen Souveränitätsanforderungen?

Ein risikobasierter Ansatz mit Workload‑Segmentierung schafft Balance: hochkritische/hochsensible Workloads mit strikten Souveränitätsanforderungen (Datenresidenz, Schlüsselhoheit, Portabilität) vs. weniger kritische Workloads mit Fokus auf Effizienz/Skalierung; flankiert durch klare Auswahlkriterien, Notfallpläne und Nachweisbarkeit über die Lieferkette.

Was erwartet die Aufsicht heute konkret zu Überwachung und Kontrolle von Cloud‑Auslagerungen?

- Neben klassischen Vertragsanforderungen rücken konkrete Regeln für sichere Architektur/Entwicklung/Betrieb, der Umgang mit Prüfberichten/Zertifikaten, Ressourcenausstattung und interne Cloud‑Policies in den Vordergrund

- Pooled Audits werden als Option anerkannt, müssen jedoch sauber in das Auslagerungscontrolling eingebettet werden

Wie adressieren wir die Konzentrationsrisiken bei wenigen globalen Cloud‑Anbietern?

- Durch Multi‑Provider‑Strategien, technische Portabilität (Container, offene Standards), testbare Exit‑Szenarien, vertragliche Zusicherungen zur Weiterverlagerung und ein belastbares Third‑Party‑Risk‑Management

- Aufseher erwarten konkrete Notfallpläne und lückenlose Risikokontrolle über die gesamte Lieferkette

Welche Metriken und Nachweise sollte ein Institut für Cloud‑Kontrollen etablieren?

- Mess‑Set aus SLAs (Verfügbarkeit, RTO/RPO), KPIs (Patch‑Zyklen, IaC‑Policy‑Compliance, Backup‑Erfolgsraten), KRIs (Ausfallhäufigkeit, Lieferkettendefekte), plus Audit‑Trails und Zertifikate

- Die Aufsicht erwartet, dass Institute Standards definieren und deren Einhaltung systematisch überwachen

Welche Markttrends beeinflussen unsere Kontrollziele aktuell?

- DORA erhöht die Messlatte für digitale Widerstandsfähigkeit

- NIS2 und KI‑Regelwerke verstärken Governance‑Anforderungen

- Institute bewerten Cloud zunehmend nach regulatorischer Steuerbarkeit statt reiner Innovationskraft, europäische Anbieter gewinnen an Bedeutung, während "Souveränitäts-Washing" kritisch betrachtet wird

Wie gehen wir mit der Kontroverse um Souveränitätsanforderungen (z. B. EUCS‑Diskussion) um?

- Durch faktenbasierte Bewertung: Nutzen geplanter Zertifizierungen für Transparenz vs. mögliche Einschränkungen beim Zugang zu globalen Diensten

- Ziel ist ein balanciertes Modell aus technischen Anforderungen und politischen Ambitionen – Institute brauchen Planungssicherheit und Wettbewerbsfähigkeit

Welche Best Practices gibt es für sichere AI/ML‑Nutzung in der Cloud im Bankkontext?

- Kontrollen entlang Datenherkunft/Residency, Modell‑Artefakt‑Management und Portabilität, MLOps‑Policies, Schlüssel‑ und Zugriffssouveränität, Auditierbarkeit/Logging und Lieferantenabhängigkeiten

- Banken bringen Innovationschancen und Souveränitäts-/Regulierungsvorgaben in einen überprüfbaren Governance‑Rahmen

Wie stellen wir sicher, dass Exit‑Szenarien nicht nur vertraglich existieren, sondern operativ funktionieren?

Durch technisch vorbereitete und regelmäßig getestete Exit‑Pläne (Datenexport‑/Migration, Schlüsselrotation, Identitäts‑/Netzwerk‑Umschaltung), definierte 72‑Stunden‑Minimal-betriebspläne, Rollen/Verantwortlichkeiten und dokumentierte Testintervalle – als Teil der operativen Resilienz

Welche Rolle spielen Brancheninitiativen wie Pooled Audits oder CCAG?

- Pooled Audits (z. B. CCAG) erhöhen Transparenz, schaffen Standards und vermeiden Redundanz

- Sie ergänzen, ersetzen aber nicht die institutsindividuelle Verantwortung für Auslagerungscontrolling und Risikosteuerung

Welche Anforderungen ergeben sich für Betriebsräte (z.B. Collaboration‑Clouds)?

- Betriebsvereinbarungen müssen Souveränitätsregelungen technisch fassen (z. B. Schlüsselhoheit, Verschlüsselungsmodelle, Datenzugriffsrechte)

- Reine Standortzusagen genügen nicht

- Für bestehende Dienste ggf. Übergangsfristen, für neue Einführungen Souveränitätsanforderungen als Voraussetzung festlegen

Wie positionieren wir uns zu europäischen Sovereign‑Cloud‑Anbietern und deren Reifegrad?

- Institute beobachten eine steigende Bewertung von EU‑Residenz und souveränen Angeboten

- Gleichzeitig bestehen funktionale/Reife‑Lücken im Vergleich zu Hyperscalern

- Auswahlkriterien priorisieren Leistungsfähigkeit/Stabilität, regulatorische Anschlussfähigkeit und operative Steuerbarkeit

Welche konkreten nächsten Schritte sollten wir kurzfristig umsetzen, um unsere Unabhängigkeit zu stärken?

- Risikobasierte Workload‑Segmentierung,

- Schlüsselhoheit (HSM/EKM),

- Standardisierte Schnittstellen/Containerisierung

- Exit‑Konzepte/-Pläne

- Belastbare KPIs/KRIs

- Multi‑Provider‑Designs

- klare interne Cloud‑Policies und Ressourcenausstattung gemäß Aufsichtsleitfäden

Wie adressieren wir systemische Risiken und globale Orchestrierungen, die außerhalb der Region liegen?

- Transparente Architektur‑ und Datenflussdokumentation, Minimierung globaler Abhängigkeiten für kritische Kontrollprozesse (z. B. Identity, PKI, DNS), wo möglich EU‑lokale Alternativen und kontrollierte Fallback‑Pfade

- Vertragliche Zusicherungen und technische Kontrollen für Gerichtsbarkeiten und Zugriffsszenarien

Was erwartet die Aufsicht vor Beginn einer Cloud‑Auslagerung?

Eine strategische Bewertung innerhalb der IT‑Strategie, eine dokumentierte Risikoanalyse, Klarheit über Auslagerungsart und ‑umfang, sowie Nachweise, dass die Anforderungen aus BAIT/MaRisk (z. B. AT 9, §25b KWG) erfüllt werden.

Wie messen wir den Erfolg unserer Souveränitätsmaßnahmen?

- Reduktion kritischer Abhängigkeiten, getestete Exit‑Szenarien, Nachweise über Schlüsselhoheit, Audit‑Ergebnisse ohne Feststellungen, Erfüllungsgrad interner Cloud‑Policies, Verfügbarkeit und Resilienzkennzahlen

- Zusätzlich externe Benchmarks/Zertifikate und Teilnahme an Brancheninitiativen

Welche offenen Spannungsfelder müssen wir als Bank aktiv managen?

- Gleichgewicht zwischen Effizienz/Innovation und Souveränität/Resilienz

- Umgang mit geopolitischen/gerichtsbarkeitlichen Risiken

- Reifegrad europäischer Alternativen vs. Hyperscaler‑Funktionalität

- Klarheit über EU‑Zertifizierungen und deren Auswirkungen

- Priorisierung: Stabilität und Steuerbarkeit vor Tempo

Auch interessant für dich

Kann die Cloud Effizienz und Datenschutz?

Die "souveräne Cloud" verspricht eine Lösung für Unternehmen, die mit sensiblen Daten arbeiten und dabei rechtlich und ethisch verpflichtet sind, diese Daten zu schützen. Jetzt Artikel lesen!

Europäische Public-Cloud-Anbieter

Erhalte einen Überblick in unserer Marktübersicht 2025 “EU Public-Cloud-Anbieter”. Hier gibt's weitere Infos zum Überblick und Workshop!

Leitfaden: Transition in eine souveräne Cloud

Erfahre im Praxisleitfaden, wie du eine Transition in eine souveräne Cloud am besten umsetzt und damit die Resilienz deiner IT-Infrastruktur steigerst. Jetzt downloaden!

Sovereignty

Dr. Julia Pergande

Enabler und Managing Principal

Du hast Fragen zur Sovereignty? Dr. Julia Pergande hat die Antworten und freut sich über deine Kontaktaufnahme.

Tel +49 6172 177 630